时间: 2024-05-22 06:10:38 | 作者: 大型纸管

自2016年以来,呈现了一种名为AceCryptor的加密歹意软件,被用于打包各种歹意软件。

斯洛伐克网络安全公司ESET表明,他们在2021年和2022年的遥测中发现了超越24万次暗码检测,且每月的点击量超越1万次。

Avast于2022年8月初次对AceCryptor进行了具体阐明,介绍了该歹意软件以7-Zip文件的方式在Discord上分发Stop勒索软件和红线盗取器。

加密器的原理与打包器相似,但不是运用紧缩,而是用加密来混杂歹意软件的代码,使检测和反向工程更具挑战性。

ESET研究员Jakub kalonik说:虽然要挟行为者能够创建和维护他们自己的自定义暗码,但关于违法软件要挟行为者来说,将他们的暗码保持在所谓的FUD(彻底不行检测)状况通常是一项耗时或技能上困难的使命。

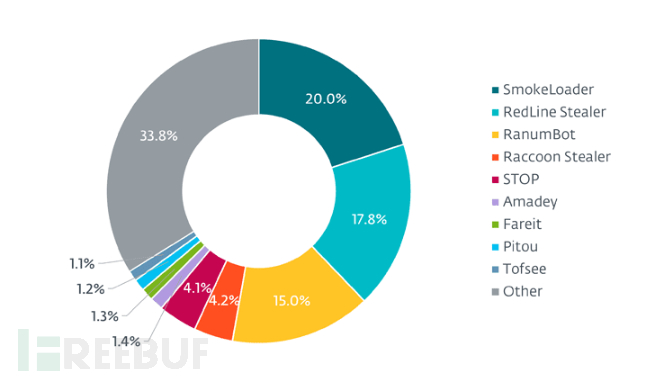

对这种维护的需求发明了多种打包歹意软件的加密即服务(CaaS)选项。acecryptor包装的歹意软件是经过盗版软件的木马装置程序、带有歹意附件的废物邮件或其他现已危及主机的歹意软件来传递的。它也被怀疑是作为CaaS出售的,由于它被多个要挟者用来传达不同的歹意软件。

据悉,该加密器被严峻混杂,并纳入了一个三层架构,以逐渐解密和解包每个阶段,并终究发动有效载荷,一起还具有反虚拟机、反调试和反剖析技能,以便在雷达下飞翔。

据ESET称,第二层似乎是在2019年引进的,作为一种额定的维护机制。另一个代号为ScrubCrypt的加密器服务曾被8220团伙等加密绑架安排使用,因其在受感染的主机上不合法发掘加密钱银。

ESET公司的研究人员发现了一个歹意软件宗族,其进犯方针是运转Linux和FreeBSD的操作体系。这种歹意软件被称为“大声bb”(Mumblehard),其会协助进犯者发明后门,以供给被进犯体系的控制权。依据ESET的说法,该歹意软件的前史至少能够追溯到2009年,而且内含一个用于发送废物短信的模块。